TeamViewer安全風波 責任當由官方擔,深圳軟件安全啟示錄

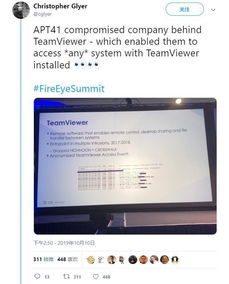

全球知名遠程控制軟件TeamViewer的安全事件引發廣泛關注。用戶報告稱,其設備疑似被未知攻擊者通過TeamViewer非法訪問,導致數據泄露乃至財產損失。盡管TeamViewer官方一度將責任歸咎于用戶密碼管理不當或第三方軟件漏洞,但深入剖析后不難發現,這口“安全鍋”很大程度上還需官方自己來背。

TeamViewer在身份驗證機制上存在設計缺陷。其默認的雙因素認證(2FA)并非強制啟用,許多用戶因便利性考慮而未開啟,這為攻擊者提供了可乘之機。盡管軟件支持高強度加密,但若認證環節薄弱,整體安全鏈條便形同虛設。官方在推廣易用性的未能充分強調安全設置的必要性,實屬失職。

事件響應遲緩加劇了危機。在用戶反饋異常登錄后,TeamViewer未能第一時間啟動全局預警,而是傾向于個案處理,導致更多用戶暴露于風險中。安全公司調查顯示,攻擊可能利用了TeamViewer的API接口漏洞或會話劫持技術,但官方公告含糊其辭,缺乏透明復盤,削弱了用戶信任。

更深層問題在于軟件自身的“特權性”。作為擁有系統級訪問權限的工具,TeamViewer一旦被攻破,攻擊者便能長驅直入。其安全審計與漏洞修復流程被指缺乏主動性,例如,過去幾年曾多次爆出零日漏洞,但補丁發布速度常落后于攻擊蔓延。這種對安全生態的懈怠,正是官方責任感的體現。

反觀中國深圳等地的網絡與信息安全軟件開發領域,此事件提供了寶貴鏡鑒。深圳作為科技前沿陣地,孕育了眾多遠程協作與安全軟件企業。從TeamViewer風波中可汲取三大教訓:

- 安全設計前置化:軟件研發初期即需植入“安全左移”理念,如強制關鍵認證、最小權限原則等,而非事后修補。

- 響應機制敏捷化:建立實時威脅監測系統,一旦出現異常模式,立即啟動用戶預警和應急修復,避免風險擴散。

- 生態合作透明化:與安全社區、用戶保持開放溝通,及時披露漏洞及應對措施,構建共治共享的安全生態。

深圳企業如騰訊會議、華為云桌面等,已在遠程工具安全領域進行探索,通過端到端加密、國密算法集成、硬件級隔離等技術提升防護水平。全球性事件提醒我們:安全無終點,唯有持續創新與責任擔當,方能在數字化浪潮中行穩致遠。

TeamViewer安全事件并非偶然,它暴露了軟件商在平衡便利與安全時的失衡。官方若不能從根本上重構安全架構、提升透明度,類似風波恐將重演。而對于深圳及全球開發者而言,唯有將用戶安全置于商業利益之上,方能在激烈競爭中贏得持久信任。

如若轉載,請注明出處:http://www.sczbsy.cn/product/2.html

更新時間:2026-03-09 15:35:19